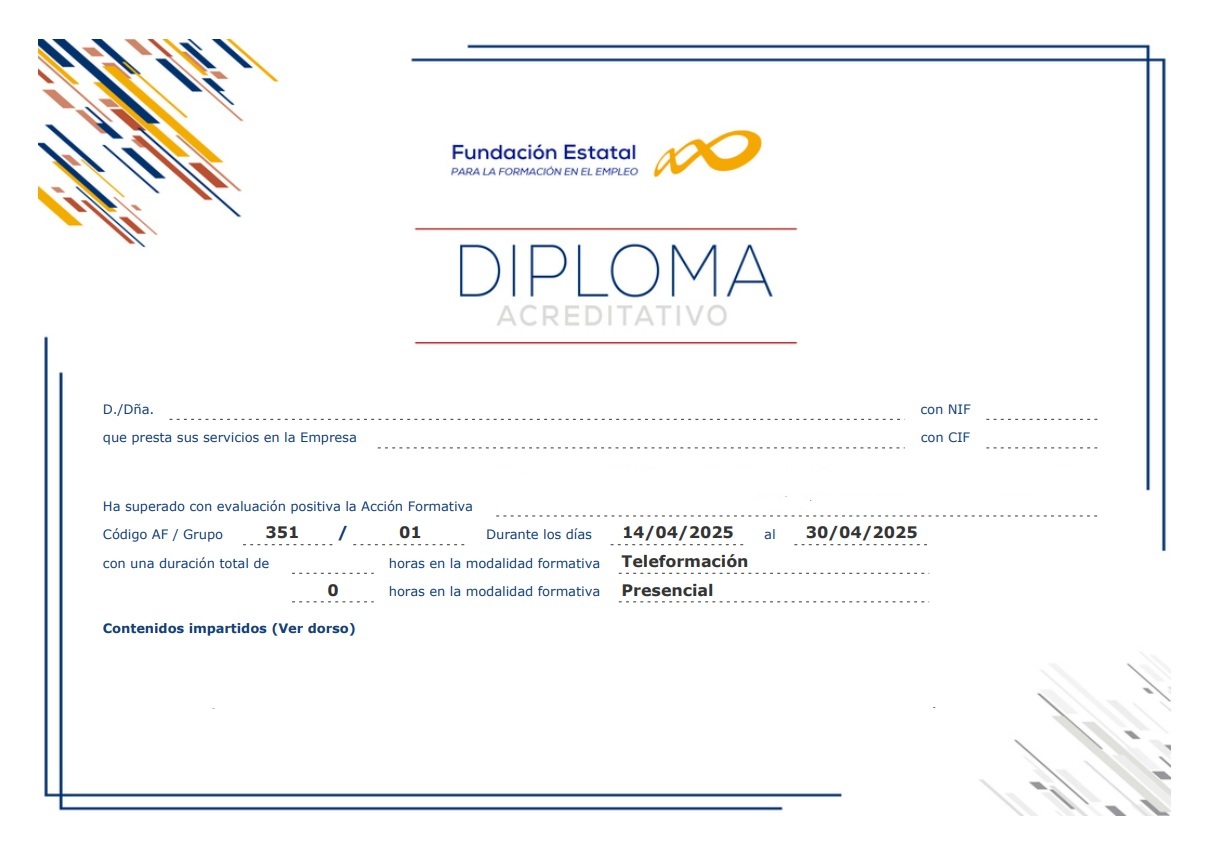

Diploma emitido por FUNDAE

+ Ampliar

+ Ampliar

🔍 Buscar curso

+5.000 cursos disponibles

Calendario: Flexible.

Calendario: Flexible.

Fecha disponible: Inmediata.

Fecha disponible: Inmediata.

Porcentaje de Bonificación: 100%

Porcentaje de Bonificación: 100%

Diploma acreditativo emitido por FUNDAE.

Diploma acreditativo emitido por FUNDAE.

Certificado acreditativo para concursos y oposiciones.

Certificado acreditativo para concursos y oposiciones.

Temario Personalizado.

Temario Personalizado.

Modalidades: teleformación, aula virtual y MIXTA

Modalidades: teleformación, aula virtual y MIXTA

| La duración del curso de Teletrabajo Seguro para Empresas: Ciberseguridad Practica para Empleados en Remoto es de 40 horas,

acreditadas en el Diploma del mismo. PLAZO DE REALIZACIÓN: El plazo se puede establecer según las necesidades del alumno o del plan de formación de la empresa. |

Caso de uso real: una consultora con 45 empleados en remoto sufrio un incidente cuando un empleado conecto su portatil corporativo a una WiFi publica sin VPN. Tras implantar esta formacion, establecieron un protocolo de conexion segura que elimino por completo este tipo de incidentes.

| Este curso puede ser bonificado al 100% para la empresa receptora, incluso aunque esta tenga un porcentaje de copago en razón de su número de empleados en plantilla. El coste de la formación se recuperará

mediante descuento en el pago de los seguros sociales. |

Este descuento será aplicable libremente en cualquier mes del año posterior a la fecha en que haya finalizado la formación. Podrán bonificarse las matrículas de aquellos alumnos que realicen al menos el

75% del curso con éxito. |

| EN CURSOS ONLINE Teleformación: En esta modalidad todo el curso se realiza a través de internet, con acceso las 24 hs. todos los días de la semana y plazo máximo de seis meses. No hay actividades como clases a las que el alumno deba asistir en horarios y fechas programados. Aula virtual: En esta modalidad la formación se imparte mediante clases en directo a través de internet, es decir clases tele-presenciales, que se llevarán a cabo a través de ZOOM, Skype u otra herramienta a convenir. Modalidad MIXTA: Combinación de las dos modalidades anteriores. Los trabajadores asisten a clases en directo (por ejemplo una a la semana) y entre clases disponen de material para avanzar en el curso en la plataforma. Es la más completa para grupos de trabajadores que realizan un mismo curso. EN CURSOS PRESENCIALES o SEMI - PRESENCIALES En esta modalidad los trabajadores realizan el curso asistiendo físicamente a un aula en la que se imparte la formación. Puede ser complementada igualmente con acceso a una plataforma online entre clases. Para esta modalidad se requiere una consulta previa de disponibilidad en la ciudad donde se desee llevar a cabo. |

NOTA:

Trabajamos con la metodologia de curso personalizado, creada por Ciberaula en 1997. Usted puede solicitar un curso a la medida de sus objetivos, que combine lecciones de 2 o mas cursos en un plan de formacion a su medida. Si este es su caso consultenos, esta metodologia ofrece un aprovechamiento maximo de la formacion en los cursos bonificados para trabajadores.

El temario predefinido del curso online de Teletrabajo Seguro para Empresas: Ciberseguridad Practica para Empleados en Remoto es el siguiente:

1 Fundamentos de Seguridad en el Teletrabajo

1.1 Riesgos especificos del trabajo en remoto

1.2 La superficie de ataque del teletrabajador

1.3 Diferencias entre red corporativa y red domestica

2 Conexiones Seguras en Remoto

2.1 Que es una VPN y como usarla correctamente

2.2 Configuracion segura de la red WiFi domestica

2.3 Redes WiFi publicas y coworking

2.4 Autenticacion multifactor en accesos remotos

3 Seguridad en Plataformas de Colaboracion

3.1 Microsoft Teams y Google Workspace seguros

3.2 Zoom y videoconferencias seguras

3.3 Slack y mensajeria corporativa

3.4 Comparticion segura de archivos en la nube

4 Proteccion de Dispositivos en Remoto

4.1 Actualizaciones y parches de seguridad

4.2 Cifrado de disco y bloqueo de pantalla

4.3 Antivirus y herramientas de deteccion

4.4 Dispositivos personales en el teletrabajo BYOD

5 Amenazas Especificas del Entorno Remoto

5.1 Phishing dirigido a teletrabajadores

5.2 Malware en archivos compartidos

5.3 Ataques al router domestico

5.4 Ingenieria social por telefono y mensajeria

6 Gestion de Contrasenas y Accesos

6.1 Contrasenas seguras para entornos remotos

6.2 Gestores de contrasenas corporativos

6.3 Control de accesos y privilegios minimos

7 Proteccion de Datos en Remoto

7.1 Clasificacion de informacion en entornos remotos

7.2 Copias de seguridad desde casa

7.3 Impresion y destruccion de documentos sensibles

8 Seguridad en Dispositivos Moviles

8.1 Smartphones y tablets en el teletrabajo

8.2 Aplicaciones de trabajo en dispositivos moviles

8.3 Perdida o robo de dispositivos

9 Respuesta ante Incidentes en Remoto

9.1 Que hacer si sospechas de un incidente

9.2 Comunicacion con el equipo de IT

9.3 Aislamiento del dispositivo comprometido

10 Politicas de Teletrabajo Seguro

10.1 Politica de teletrabajo seguro de la empresa

10.2 Espacio fisico y privacidad visual

10.3 Habitos digitales seguros en el dia a dia

Cada proyecto simula una situación real de teletrabajo. Los realizas con herramientas gratuitas y en tu propio equipo, sin montar infraestructura de servidor.

Estos son los fallos más frecuentes que cometen los empleados en remoto — muchos sin ser conscientes de ello:

Recursos gratuitos y herramientas reales para aplicar desde el primer día del curso y seguir usando después.

Artículos publicados sobre Teletrabajo Seguro para Empresas: Ciberseguridad Practica para Empleados en Remoto

Por Ana Maria Gonzalez Cuando la oficina es el salon de casa: como proteger la informacion corporativa en entornos remotos El teletrabajo ha transformado la forma en que las empresas gestionan la seguridad de su informacion. El perimetro de seguridad corporativa ya no existe como tal: se ha disuelto en miles de conexiones domesticas, dispositivos personales y plataformas en la nube que escapan al control del departamento de IT. Esta realidad crea una superficie de ataque de enorme amplitud que los ciberdelincuentes explotan con eficiencia creciente. Una red WiFi domestica sin contrasena robusta, un router con firmware desactualizado o el uso de la misma contrasena en plataformas personales y corporativas son vectores de entrada habituales. A esto se suman las plataformas de colaboracion: Zoom, Teams o Google Workspace presentan sus propios riesgos si no se configuran correctamente y los empleados no conocen las buenas practicas de uso. «El 60% de los incidentes de seguridad en empresas con equipos remotos se originan en malas practicas de los propios empleados.» La solucion mas eficaz no es tecnologica: es formativa. Un empleado que entiende como funciona una VPN, por que no debe conectarse a redes publicas sin proteccion y como reconocer un intento de phishing por mensajeria, multiplica por varios factores la seguridad real de la organizacion, con independencia de las herramientas que use el departamento de IT. Las empresas que han implantado programas de formacion especificos para equipos en teletrabajo reportan una reduccion del 65% en incidentes de seguridad relacionados con el entorno remoto en el primer ano. La formacion no solo reduce el riesgo: tambien genera confianza en el equipo, que trabaja de forma mas segura y productiva al conocer exactamente que debe y no debe hacer desde casa. |

|---|

Formación bonificada online para empresas. Ayudamos a equipos a ganar productividad con formación realmente aprovechable.

Somos una empresa de formación bonificada especializada en formación online en sus diferentes modalidades: teleformación, aula virtual y formación mixta.

Ayudamos a nuestros clientes a alcanzar una mayor productividad mediante acciones formativas ajustadas a sus necesidades reales.

Formación que transforma equipos. Nos esforzamos por aportar valor: diseñamos itinerarios con objetivos concretos de negocio, medimos la finalización real, y acompañamos a cada alumno hasta el final. Por eso el 95% de quienes empiezan, terminan.