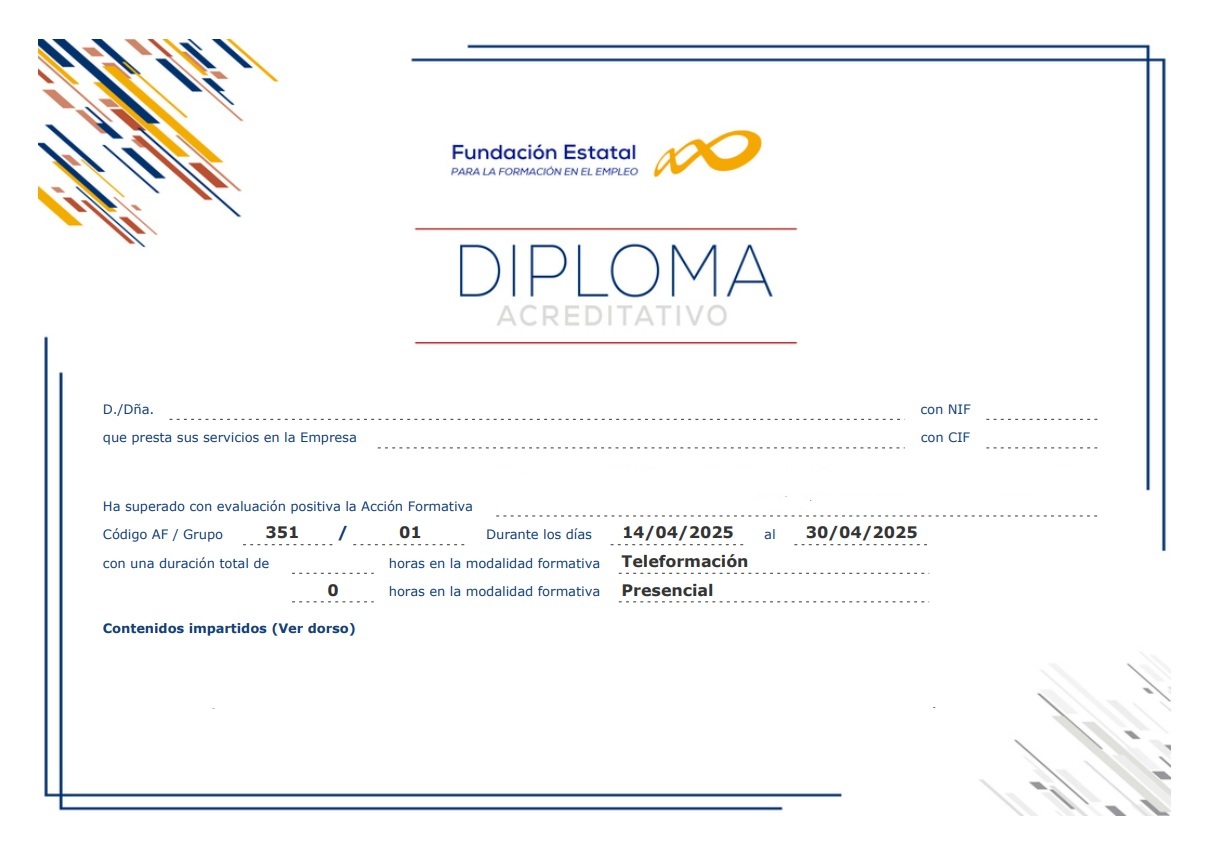

Diploma emitido por FUNDAE

+ Ampliar

+ Ampliar

🔍 Buscar curso

+5.000 cursos disponibles

Calendario: Flexible.

Calendario: Flexible.

Fecha disponible: Inmediata.

Fecha disponible: Inmediata.

Porcentaje de Bonificación: 100%

Porcentaje de Bonificación: 100%

Diploma acreditativo emitido por FUNDAE.

Diploma acreditativo emitido por FUNDAE.

Certificado acreditativo para concursos y oposiciones.

Certificado acreditativo para concursos y oposiciones.

Temario Personalizado.

Temario Personalizado.

Modalidades: teleformación, aula virtual y MIXTA

Modalidades: teleformación, aula virtual y MIXTA

| La duración del curso de Concienciacion en Ciberseguridad Corporativa: Amenazas y Defensa para toda la Plantilla es de 50 horas,

acreditadas en el Diploma del mismo. PLAZO DE REALIZACIÓN: El plazo se puede establecer según las necesidades del alumno o del plan de formación de la empresa. |

Caso de uso real: una empresa de servicios con 80 empleados sufria 3-4 incidentes de phishing al mes. Tras esta formacion, los incidentes se redujeron un 73% en 6 meses, evitando una brecha que habria comprometido datos de clientes y expuesto a la empresa a sanciones.

| Este curso puede ser bonificado al 100% para la empresa receptora, incluso aunque esta tenga un porcentaje de copago en razón de su número de empleados en plantilla. El coste de la formación se recuperará

mediante descuento en el pago de los seguros sociales. |

Este descuento será aplicable libremente en cualquier mes del año posterior a la fecha en que haya finalizado la formación. Podrán bonificarse las matrículas de aquellos alumnos que realicen al menos el

75% del curso con éxito. |

| EN CURSOS ONLINE Teleformación: En esta modalidad todo el curso se realiza a través de internet, con acceso las 24 hs. todos los días de la semana y plazo máximo de seis meses. No hay actividades como clases a las que el alumno deba asistir en horarios y fechas programados. Aula virtual: En esta modalidad la formación se imparte mediante clases en directo a través de internet, es decir clases tele-presenciales, que se llevarán a cabo a través de ZOOM, Skype u otra herramienta a convenir. Modalidad MIXTA: Combinación de las dos modalidades anteriores. Los trabajadores asisten a clases en directo (por ejemplo una a la semana) y entre clases disponen de material para avanzar en el curso en la plataforma. Es la más completa para grupos de trabajadores que realizan un mismo curso. EN CURSOS PRESENCIALES o SEMI - PRESENCIALES En esta modalidad los trabajadores realizan el curso asistiendo físicamente a un aula en la que se imparte la formación. Puede ser complementada igualmente con acceso a una plataforma online entre clases. Para esta modalidad se requiere una consulta previa de disponibilidad en la ciudad donde se desee llevar a cabo. |

NOTA:

Trabajamos con la metodologia de curso personalizado, creada por Ciberaula en 1997. Usted puede solicitar un curso a la medida de sus objetivos, que combine lecciones de 2 o mas cursos en un plan de formacion a su medida. Si este es su caso consultenos, esta metodologia ofrece un aprovechamiento maximo de la formacion en los cursos bonificados para trabajadores.

El temario predefinido del curso online de Concienciacion en Ciberseguridad Corporativa: Amenazas y Defensa para toda la Plantilla es el siguiente:

1 Introduccion a la Ciberseguridad Corporativa

1.1 Que es la ciberseguridad y por que afecta a tu empresa

1.2 El factor humano como principal vulnerabilidad

1.3 Tipos de atacantes y sus motivaciones

2 Amenazas y Ataques mas Comunes

2.1 Phishing y spear phishing

2.2 Malware ransomware y troyanos

2.3 Ingenieria social y manipulacion psicologica

2.4 Fraudes por correo electronico y SMS

3 Proteccion de Cuentas y Contrasenas

3.1 Gestion segura de contrasenas

3.2 Autenticacion en dos pasos 2FA

3.3 Gestores de contrasenas

4 Seguridad en Dispositivos y Redes

4.1 Seguridad en equipos de trabajo

4.2 Redes WiFi publicas y privadas

4.3 Dispositivos moviles en entornos corporativos

4.4 USB y medios extraibles

5 Proteccion de Datos e Informacion Corporativa

5.1 Clasificacion de la informacion sensible

5.2 Buenas practicas en el manejo de datos

5.3 Copias de seguridad y recuperacion

6 Deepfakes y Amenazas Emergentes

6.1 Que son los deepfakes y como detectarlos

6.2 Suplantacion de identidad digital

6.3 Fraudes con inteligencia artificial

7 Navegacion Segura y Privacidad

7.1 Navegadores seguros y configuracion de privacidad

7.2 Correo electronico seguro

7.3 Redes sociales en el entorno profesional

8 Respuesta ante Incidentes

8.1 Protocolo de actuacion ante un ciberataque

8.2 A quien notificar y como documentar

8.3 Comunicacion interna durante un incidente

9 Cumplimiento Legal y Normativa

9.1 La Directiva NIS2 y sus implicaciones para las empresas

9.2 Reglamento General de Proteccion de Datos RGPD

9.3 Responsabilidades del empleado

10 Plan de Concienciacion en la Empresa

10.1 Como implementar una cultura de seguridad

10.2 Simulacros de phishing

10.3 Formacion continua y actualizacion

Cada proyecto replica situaciones reales que ocurren en empresas de cualquier tamaño. No hace falta instalar nada: los ejercicios se resuelven con las herramientas que ya tienes.

Estos son los errores que más incidentes generan en empresas reales. No son errores de técnicos: los cometen empleados de todos los perfiles, incluyendo directivos.

Recursos gratuitos seleccionados para que puedas aplicar lo aprendido desde el primer día, sin coste y sin instalaciones complejas.

Artículos publicados sobre Concienciacion en Ciberseguridad Corporativa: Amenazas y Defensa para toda la Plantilla

Por Ana Maria Gonzalez Por que el 85% de los ciberataques a empresas empiezan con un error humano Las empresas invierten cada ano millones en cortafuegos, sistemas de deteccion de intrusiones y cifrado de datos. Sin embargo, el 85% de las brechas de seguridad registradas en empresas espanolas tienen su origen en un error humano, segun el INCIBE. Un clic en un enlace fraudulento, una contrasena debil o un archivo descargado sin verificar bastan para comprometer toda la infraestructura de una organizacion. El phishing sigue siendo el vector de ataque mas utilizado por los ciberdelincuentes. En 2024, el 83% de las organizaciones afectadas por un incidente de seguridad identifico el correo electronico fraudulento como punto de entrada. La sofisticacion de estos ataques ha aumentado exponencialmente: los mensajes son practicamente indistinguibles de comunicaciones legitimas y se personalizan para cada victima. «La tecnologia puede detener muchos ataques, pero solo la formacion puede detener los que aprovechan la confianza humana.» La Directiva NIS2 de la Union Europea establece por primera vez una obligacion expresa de formacion y concienciacion para toda la plantilla de las entidades esenciales e importantes. Esto incluye sectores como energia, transporte, sanidad, banca, infraestructuras digitales y fabricacion avanzada. Las empresas que no acrediten esta formacion se exponen a sanciones de hasta 10 millones de euros o el 2% de su facturacion global anual. Las organizaciones que han implantado programas de concienciacion continua reducen su tasa de incidentes hasta un 70% en el primer ano, segun datos de la Agencia Europea de Ciberseguridad (ENISA). La inversion en formacion del factor humano genera el mayor retorno de todas las medidas de seguridad disponibles, con un coste muy inferior al de cualquier solucion tecnologica equivalente. |

|---|

Formación bonificada online para empresas. Ayudamos a equipos a ganar productividad con formación realmente aprovechable.

Somos una empresa de formación bonificada especializada en formación online en sus diferentes modalidades: teleformación, aula virtual y formación mixta.

Ayudamos a nuestros clientes a alcanzar una mayor productividad mediante acciones formativas ajustadas a sus necesidades reales.

Formación que transforma equipos. Nos esforzamos por aportar valor: diseñamos itinerarios con objetivos concretos de negocio, medimos la finalización real, y acompañamos a cada alumno hasta el final. Por eso el 95% de quienes empiezan, terminan.