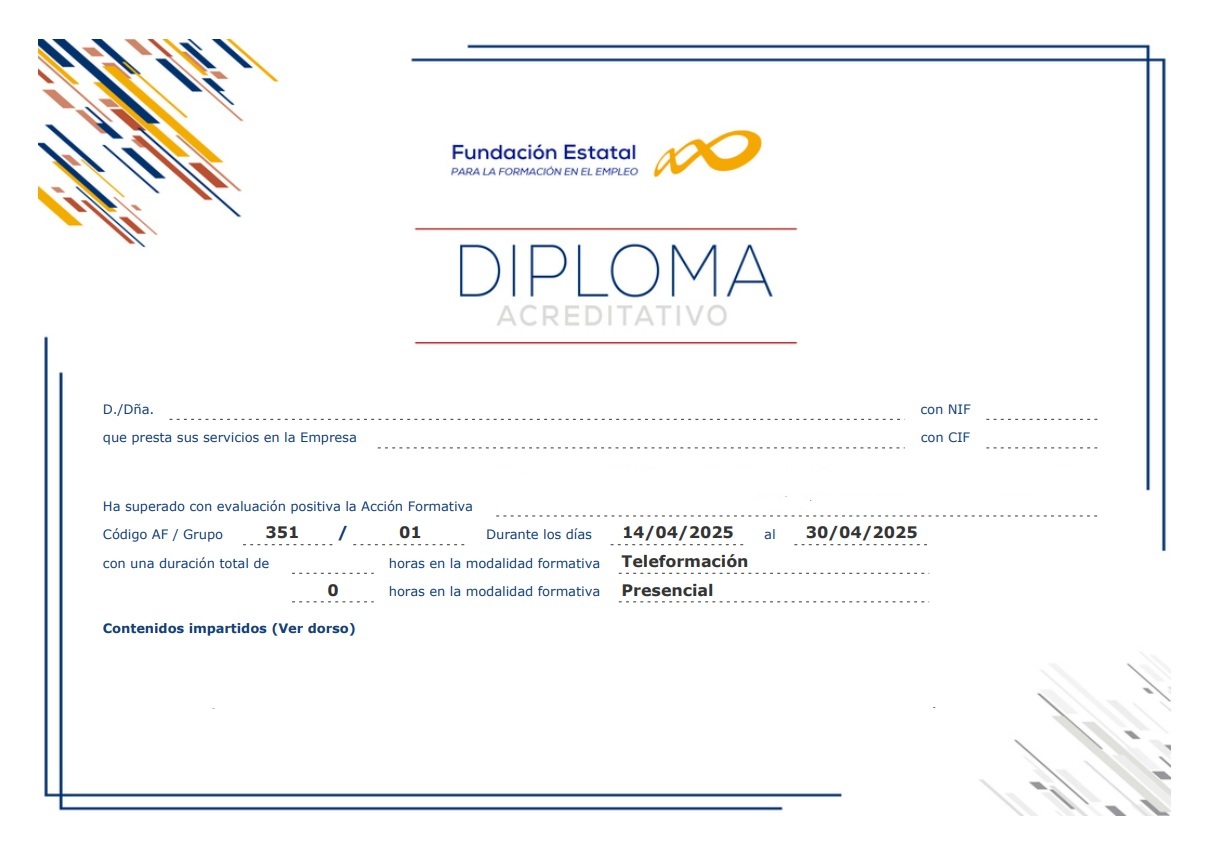

Diploma emitido por FUNDAE

+ Ampliar

+ Ampliar

🔍 Buscar curso

+5.000 cursos disponibles

Calendario: Flexible.

Calendario: Flexible.

Fecha disponible: Inmediata.

Fecha disponible: Inmediata.

Porcentaje de Bonificación: 100%

Porcentaje de Bonificación: 100%

Diploma acreditativo emitido por FUNDAE.

Diploma acreditativo emitido por FUNDAE.

Certificado acreditativo para concursos y oposiciones.

Certificado acreditativo para concursos y oposiciones.

Temario Personalizado.

Temario Personalizado.

Modalidades: teleformación, aula virtual y MIXTA

Modalidades: teleformación, aula virtual y MIXTA

| La duración del curso de Seguridad en Aplicaciones Web y OWASP TOP 10 para Empresas es de 60 horas,

acreditadas en el Diploma del mismo. PLAZO DE REALIZACIÓN: El plazo se puede establecer según las necesidades del alumno o del plan de formación de la empresa. |

Caso real: un equipo de desarrollo de una empresa de logística aplicó OWASP TOP 10 en su auditoría interna y detectó una vulnerabilidad de inyección SQL en su portal de clientes antes de que fuera explotada en producción.

| Este curso puede ser bonificado al 100% para la empresa receptora, incluso aunque esta tenga un porcentaje de copago en razón de su número de empleados en plantilla. El coste de la formación se recuperará

mediante descuento en el pago de los seguros sociales. |

Este descuento será aplicable libremente en cualquier mes del año posterior a la fecha en que haya finalizado la formación. Podrán bonificarse las matrículas de aquellos alumnos que realicen al menos el

75% del curso con éxito. |

| EN CURSOS ONLINE Teleformación: En esta modalidad todo el curso se realiza a través de internet, con acceso las 24 hs. todos los días de la semana y plazo máximo de seis meses. No hay actividades como clases a las que el alumno deba asistir en horarios y fechas programados. Aula virtual: En esta modalidad la formación se imparte mediante clases en directo a través de internet, es decir clases tele-presenciales, que se llevarán a cabo a través de ZOOM, Skype u otra herramienta a convenir. Modalidad MIXTA: Combinación de las dos modalidades anteriores. Los trabajadores asisten a clases en directo (por ejemplo una a la semana) y entre clases disponen de material para avanzar en el curso en la plataforma. Es la más completa para grupos de trabajadores que realizan un mismo curso. EN CURSOS PRESENCIALES o SEMI - PRESENCIALES En esta modalidad los trabajadores realizan el curso asistiendo físicamente a un aula en la que se imparte la formación. Puede ser complementada igualmente con acceso a una plataforma online entre clases. Para esta modalidad se requiere una consulta previa de disponibilidad en la ciudad donde se desee llevar a cabo. |

NOTA:

Trabajamos con la metodologia de curso personalizado, creada por Ciberaula en 1997. Usted puede solicitar un curso a la medida de sus objetivos, que combine lecciones de 2 o mas cursos en un plan de formacion a su medida. Si este es su caso consultenos, esta metodologia ofrece un aprovechamiento maximo de la formacion en los cursos bonificados para trabajadores.

El temario predefinido del curso online de Seguridad en Aplicaciones Web y OWASP TOP 10 para Empresas es el siguiente:

1 FUNDAMENTOS DE SEGURIDAD EN APLICACIONES WEB

1.1 Arquitectura de aplicaciones web y vectores de ataque

1.2 Metodología OWASP y ciclo de auditoría web

1.3 Configuración del entorno de laboratorio con Burp Suite

1.4 Cuestionario: Fundamentos de seguridad web

2 OWASP TOP 10: VULNERABILIDADES CRÍTICAS

2.1 Inyección SQL: técnicas de explotación y remediación

2.2 Fallos de autenticación y gestión de sesiones

2.3 Exposición de datos sensibles y cifrado débil

2.4 Entidades externas XML (XXE)

2.5 Cuestionario: OWASP TOP 10 primera parte

3 OWASP TOP 10: VULNERABILIDADES AVANZADAS

3.1 Control de acceso roto y escalada de privilegios

3.2 Configuraciones de seguridad incorrectas

3.3 Cross-Site Scripting (XSS): tipos y explotación

3.4 Deserialización insegura y componentes vulnerables

3.5 Cuestionario: OWASP TOP 10 segunda parte

4 AUDITORÍA WEB CON BURP SUITE

4.1 Interceptación y modificación de peticiones HTTP

4.2 Escaneo activo y pasivo de vulnerabilidades

4.3 Intruder y Repeater: automatización de ataques

4.4 Análisis de APIs REST con Burp Suite

4.5 Cuestionario: Auditoría web con Burp Suite

5 SEGURIDAD EN APIS Y SERVICIOS WEB

5.1 Vulnerabilidades específicas de APIs REST y GraphQL

5.2 Autenticación en APIs: JWT, OAuth y fallos comunes

5.3 Ataques de inyección en servicios web modernos

5.4 Cuestionario: Seguridad en APIs

6 CROSS-SITE SCRIPTING Y CSRF

6.1 XSS reflejado, almacenado y basado en DOM

6.2 Explotación de XSS para robo de sesiones y cookies

6.3 Cross-Site Request Forgery: técnicas y contramedidas

6.4 Cuestionario: XSS y CSRF

7 DESARROLLO SEGURO Y REMEDIACIÓN

7.1 Principios de desarrollo seguro (SSDLC)

7.2 Validación de entradas y codificación de salidas

7.3 Gestión segura de sesiones y tokens

7.4 Checklist de remediación por tipo de vulnerabilidad

7.5 Cuestionario: Desarrollo seguro

8 BUG BOUNTY Y REPORTE PROFESIONAL

8.1 Introducción al bug bounty y programas más relevantes

8.2 Metodología de reporte de vulnerabilidades

8.3 Elaboración de informes de auditoría web ejecutivos

8.4 Cuestionario: Bug bounty y reporte

9 EVALUACIÓN FINAL

9.1 Cuestionario final del curso

Cada bloque del curso termina con un ejercicio práctico sobre entornos vulnerables reales. Estos son los proyectos principales que realizarás:

Estos son los tropiezos más frecuentes al aprender auditoría web y desarrollo seguro. Conocerlos de antemano te ahorra horas de frustración:

Access-Control-Allow-Origin: * en APIs con datos sensibles: permite que cualquier web lea la respuesta de tu API desde el navegador del usuario. Restringe siempre a los orígenes concretos que necesitas.npm audit, pip-audit o equivalentes antes de desplegar..env con credenciales a Git: ocurre más de lo que parece. Añade .env al .gitignore desde el primer commit y usa variables de entorno del sistema o un gestor de secretos en producción.Recursos gratuitos y comunidades que complementan el curso y te acompañarán mucho más allá de él:

Ctrl+R en Burp — envía la petición al Repeater para modificarla y reenviarla.Ctrl+I en Burp — envía al Intruder para ataques de fuerza bruta o fuzzing.sqlmap -u "URL" --dbs — enumera bases de datos en un objetivo vulnerable (solo en labs propios).' OR '1'='1 — payload básico para verificar si un campo es vulnerable a SQLi.<script>alert(1)</script> — payload básico para detectar XSS reflejado.

Formación bonificada online para empresas. Ayudamos a equipos a ganar productividad con formación realmente aprovechable.

Somos una empresa de formación bonificada especializada en formación online en sus diferentes modalidades: teleformación, aula virtual y formación mixta.

Ayudamos a nuestros clientes a alcanzar una mayor productividad mediante acciones formativas ajustadas a sus necesidades reales.

Formación que transforma equipos. Nos esforzamos por aportar valor: diseñamos itinerarios con objetivos concretos de negocio, medimos la finalización real, y acompañamos a cada alumno hasta el final. Por eso el 95% de quienes empiezan, terminan.