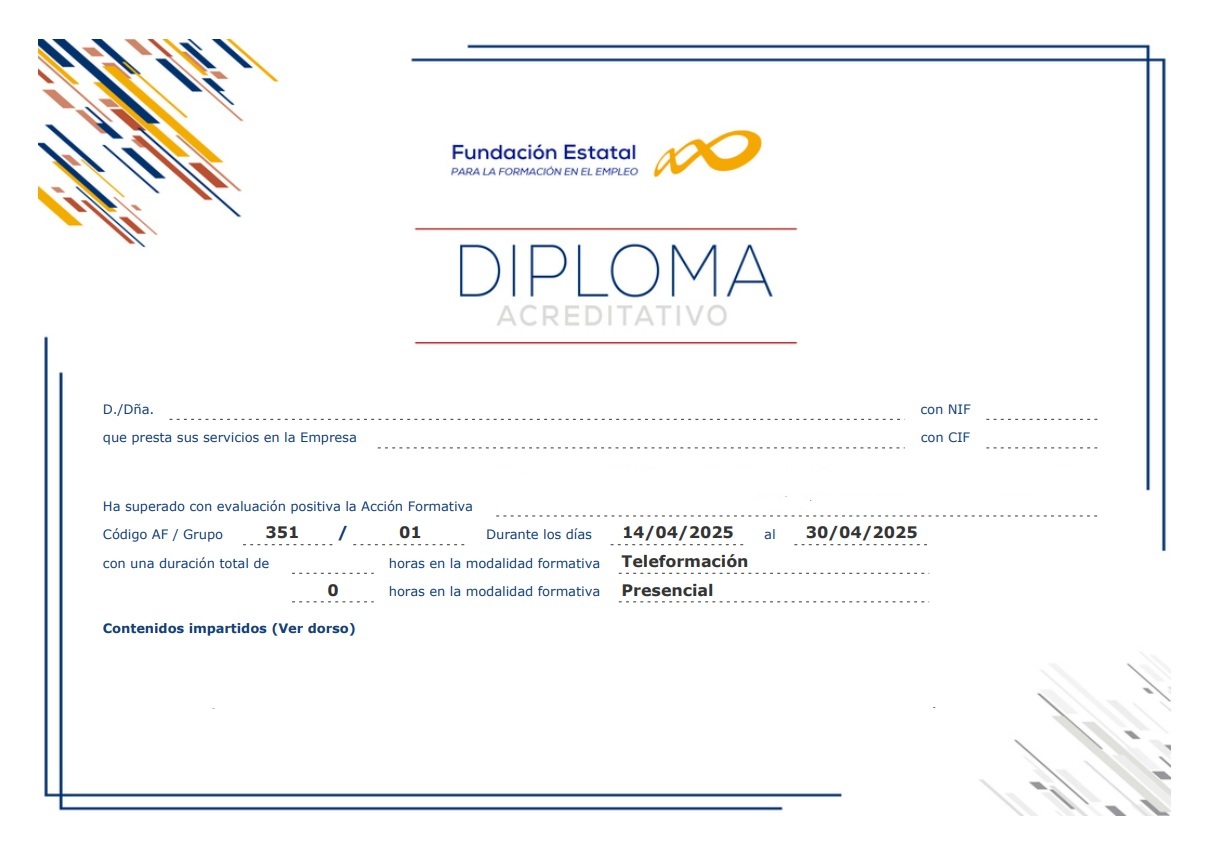

Diploma emitido por FUNDAE

+ Ampliar

+ Ampliar

🔍 Buscar curso

+5.000 cursos disponibles

Calendario: Flexible.

Calendario: Flexible.

Fecha disponible: Inmediata.

Fecha disponible: Inmediata.

Porcentaje de Bonificación: 100%

Porcentaje de Bonificación: 100%

Diploma acreditativo emitido por FUNDAE.

Diploma acreditativo emitido por FUNDAE.

Certificado acreditativo para concursos y oposiciones.

Certificado acreditativo para concursos y oposiciones.

Temario Personalizado.

Temario Personalizado.

Modalidades: teleformación, aula virtual y MIXTA

Modalidades: teleformación, aula virtual y MIXTA

|

| La duración del curso de Máster en Hacking Ético y Ciberseguridad para Equipos IT es de 70 horas,

acreditadas en el Diploma del mismo. PLAZO DE REALIZACIÓN: El plazo se puede establecer según las necesidades del alumno o del plan de formación de la empresa. |

Caso real: un equipo de seguridad de una empresa manufacturera de 200 empleados completó este itinerario y redujo en un 60% el tiempo de detección y respuesta a incidentes en los primeros seis meses.

| Este curso puede ser bonificado al 100% para la empresa receptora, incluso aunque esta tenga un porcentaje de copago en razón de su número de empleados en plantilla. El coste de la formación se recuperará

mediante descuento en el pago de los seguros sociales. |

Este descuento será aplicable libremente en cualquier mes del año posterior a la fecha en que haya finalizado la formación. Podrán bonificarse las matrículas de aquellos alumnos que realicen al menos el

75% del curso con éxito. |

| EN CURSOS ONLINE Teleformación: En esta modalidad todo el curso se realiza a través de internet, con acceso las 24 hs. todos los días de la semana y plazo máximo de seis meses. No hay actividades como clases a las que el alumno deba asistir en horarios y fechas programados. Aula virtual: En esta modalidad la formación se imparte mediante clases en directo a través de internet, es decir clases tele-presenciales, que se llevarán a cabo a través de ZOOM, Skype u otra herramienta a convenir. Modalidad MIXTA: Combinación de las dos modalidades anteriores. Los trabajadores asisten a clases en directo (por ejemplo una a la semana) y entre clases disponen de material para avanzar en el curso en la plataforma. Es la más completa para grupos de trabajadores que realizan un mismo curso. EN CURSOS PRESENCIALES o SEMI - PRESENCIALES En esta modalidad los trabajadores realizan el curso asistiendo físicamente a un aula en la que se imparte la formación. Puede ser complementada igualmente con acceso a una plataforma online entre clases. Para esta modalidad se requiere una consulta previa de disponibilidad en la ciudad donde se desee llevar a cabo. |

NOTA:

Trabajamos con la metodologia de curso personalizado, creada por Ciberaula en 1997. Usted puede solicitar un curso a la medida de sus objetivos, que combine lecciones de 2 o mas cursos en un plan de formacion a su medida. Si este es su caso consultenos, esta metodologia ofrece un aprovechamiento maximo de la formacion en los cursos bonificados para trabajadores.

El temario predefinido del curso online de Máster en Hacking Ético y Ciberseguridad para Equipos IT es el siguiente:

1 FUNDAMENTOS DE HACKING ÉTICO Y METODOLOGÍA

1.1 Marco legal y ético del hacking profesional

1.2 Fases del test de intrusión: reconocimiento hasta reporte

1.3 Configuración del laboratorio con Kali Linux

1.4 Cuestionario: Fundamentos y metodología

2 RECONOCIMIENTO Y OSINT

2.1 Técnicas de reconocimiento pasivo con OSINT

2.2 Enumeración de subdominios y footprinting

2.3 Recopilación de información con Maltego y Shodan

2.4 Cuestionario: Reconocimiento y OSINT

3 ESCANEO Y ANÁLISIS DE VULNERABILIDADES

3.1 Escaneo de puertos con Nmap avanzado

3.2 Fingerprinting de sistemas operativos y versiones

3.3 Análisis de vulnerabilidades con Nessus y OpenVAS

3.4 Cuestionario: Escaneo y vulnerabilidades

4 EXPLOTACIÓN DE SISTEMAS

4.1 Explotación con Metasploit Framework: módulos y payloads

4.2 Ataques a servicios de red: SMB, RDP, SSH y FTP

4.3 Post-explotación: persistencia y movimiento lateral

4.4 Escalada de privilegios en Windows y Linux

4.5 Cuestionario: Explotación de sistemas

5 HACKING DE REDES

5.1 Ataques a redes inalámbricas: WPA2 y Evil Twin

5.2 Sniffing y análisis de tráfico con Wireshark

5.3 Ataques Man-in-the-Middle y ARP Spoofing

5.4 Segmentación de redes y técnicas de pivoting

5.5 Cuestionario: Hacking de redes

6 SEGURIDAD EN APLICACIONES WEB

6.1 OWASP TOP 10: identificación y explotación

6.2 Inyección SQL y XSS en aplicaciones reales

6.3 Auditoría web con Burp Suite

6.4 Vulnerabilidades en APIs REST y JWT

6.5 Cuestionario: Seguridad web

7 INGENIERÍA SOCIAL Y PHISHING

7.1 Psicología del atacante y técnicas de manipulación

7.2 Campañas de phishing con Social Engineering Toolkit

7.3 Vishing, smishing y ataques físicos

7.4 Cuestionario: Ingeniería social

8 ANÁLISIS FORENSE DIGITAL

8.1 Metodología forense y cadena de custodia

8.2 Adquisición y análisis de imágenes de disco

8.3 Forense en memoria RAM y artefactos del sistema

8.4 Elaboración de informes periciales

8.5 Cuestionario: Análisis forense

9 REPORTE PROFESIONAL Y GESTIÓN DEL RIESGO

9.1 Estructura del informe ejecutivo y técnico

9.2 Clasificación de hallazgos por criticidad CVSS

9.3 Remediación y gestión del riesgo residual

9.4 Cuestionario: Reporte y gestión del riesgo

10 EVALUACIÓN FINAL

10.1 Cuestionario final del curso

Cada proyecto replica un escenario real de pentesting o respuesta a incidentes. Los ejecutas en tu propio laboratorio virtual, sin riesgo legal y sin coste adicional.

Estos son los fallos más frecuentes entre quienes empiezan en hacking ético y pentesting. Reconocerlos antes de practicar te ahorra horas de frustración y, en el mundo real, consecuencias legales.

chmod 777 en todo para "que funcione". En prácticas de hardening o post-explotación, dar permisos totales a archivos elimina el valor del ejercicio y crea hábitos peligrosos para entornos de producción.meterpreter/reverse_tcp mal configurado puede llamar a IPs reales o dejar rastros en tu red doméstica. Entiende cada módulo antes de lanzarlo.Recursos gratuitos y referencias que usarás durante el máster y después, cuando trabajes en entornos reales.

nmap -sV -sC -oN salida.txt <IP> — escaneo estándar con detección de versiones y scripts NSE, guardando resultados.msfconsole -q — arranca Metasploit sin banner. search type:exploit name:smb para filtrar módulos.volatility3 -f memoria.raw windows.pslist — lista procesos desde un volcado de RAM en Windows.find / -perm -4000 -type f 2>/dev/null — busca binarios SUID para escalada de privilegios en Linux.

Formación bonificada online para empresas. Ayudamos a equipos a ganar productividad con formación realmente aprovechable.

Somos una empresa de formación bonificada especializada en formación online en sus diferentes modalidades: teleformación, aula virtual y formación mixta.

Ayudamos a nuestros clientes a alcanzar una mayor productividad mediante acciones formativas ajustadas a sus necesidades reales.

Formación que transforma equipos. Nos esforzamos por aportar valor: diseñamos itinerarios con objetivos concretos de negocio, medimos la finalización real, y acompañamos a cada alumno hasta el final. Por eso el 95% de quienes empiezan, terminan.