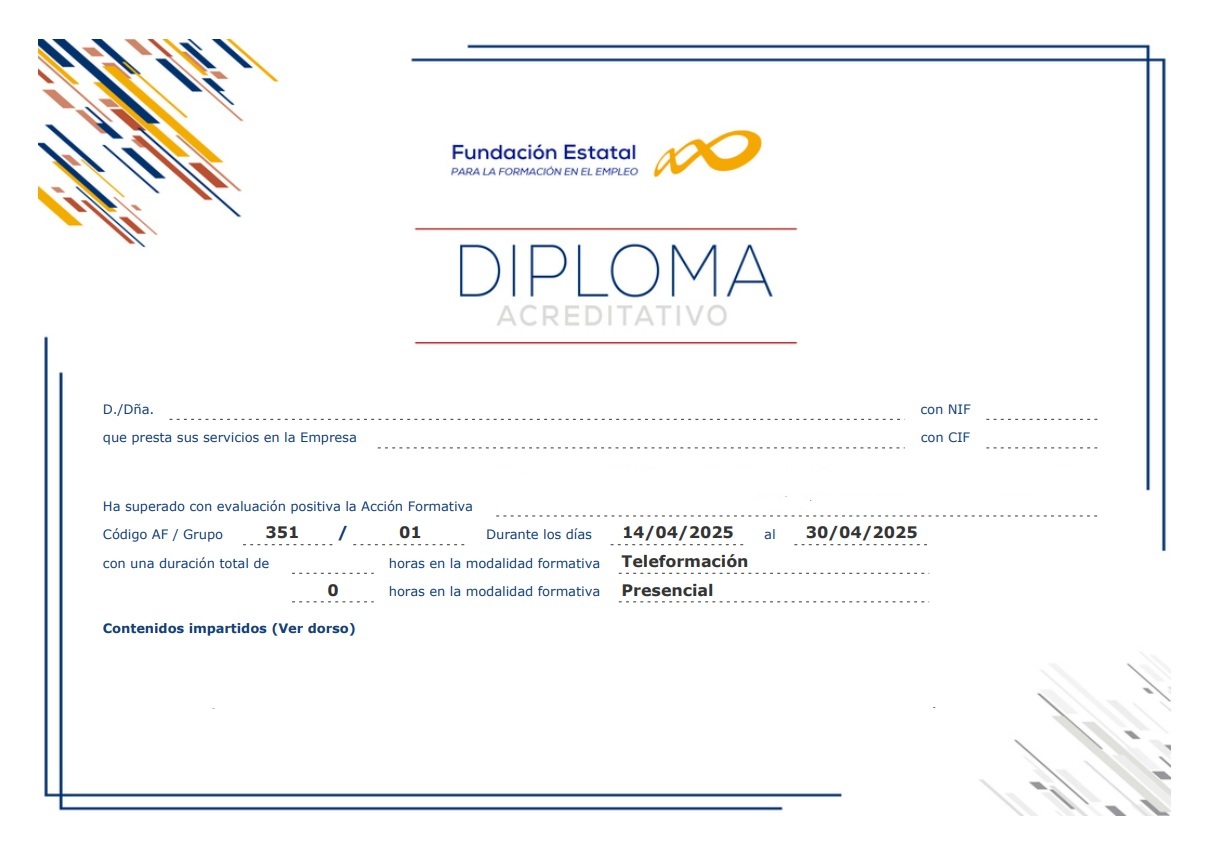

Diploma emitido por FUNDAE

+ Ampliar

+ Ampliar

🔍 Buscar curso

+5.000 cursos disponibles

Calendario: Flexible.

Calendario: Flexible.

Fecha disponible: Inmediata.

Fecha disponible: Inmediata.

Porcentaje de Bonificación: 100%

Porcentaje de Bonificación: 100%

Diploma acreditativo emitido por FUNDAE.

Diploma acreditativo emitido por FUNDAE.

Certificado acreditativo para concursos y oposiciones.

Certificado acreditativo para concursos y oposiciones.

Temario Personalizado.

Temario Personalizado.

Modalidades: teleformación, aula virtual y MIXTA

Modalidades: teleformación, aula virtual y MIXTA

| La duración del curso de Hacking Ético y Pentesting Profesional para Empresas es de 70 horas,

acreditadas en el Diploma del mismo. PLAZO DE REALIZACIÓN: El plazo se puede establecer según las necesidades del alumno o del plan de formación de la empresa. |

Caso real: un equipo IT de una empresa logística aplicó pentesting interno y detectó un servidor Windows sin parchear antes de que fuera explotado. El resultado fue cero incidentes en los siguientes 12 meses.

| Este curso puede ser bonificado al 100% para la empresa receptora, incluso aunque esta tenga un porcentaje de copago en razón de su número de empleados en plantilla. El coste de la formación se recuperará

mediante descuento en el pago de los seguros sociales. |

Este descuento será aplicable libremente en cualquier mes del año posterior a la fecha en que haya finalizado la formación. Podrán bonificarse las matrículas de aquellos alumnos que realicen al menos el

75% del curso con éxito. |

| EN CURSOS ONLINE Teleformación: En esta modalidad todo el curso se realiza a través de internet, con acceso las 24 hs. todos los días de la semana y plazo máximo de seis meses. No hay actividades como clases a las que el alumno deba asistir en horarios y fechas programados. Aula virtual: En esta modalidad la formación se imparte mediante clases en directo a través de internet, es decir clases tele-presenciales, que se llevarán a cabo a través de ZOOM, Skype u otra herramienta a convenir. Modalidad MIXTA: Combinación de las dos modalidades anteriores. Los trabajadores asisten a clases en directo (por ejemplo una a la semana) y entre clases disponen de material para avanzar en el curso en la plataforma. Es la más completa para grupos de trabajadores que realizan un mismo curso. EN CURSOS PRESENCIALES o SEMI - PRESENCIALES En esta modalidad los trabajadores realizan el curso asistiendo físicamente a un aula en la que se imparte la formación. Puede ser complementada igualmente con acceso a una plataforma online entre clases. Para esta modalidad se requiere una consulta previa de disponibilidad en la ciudad donde se desee llevar a cabo. |

NOTA:

Trabajamos con la metodologia de curso personalizado, creada por Ciberaula en 1997. Usted puede solicitar un curso a la medida de sus objetivos, que combine lecciones de 2 o mas cursos en un plan de formacion a su medida. Si este es su caso consultenos, esta metodologia ofrece un aprovechamiento maximo de la formacion en los cursos bonificados para trabajadores.

El temario predefinido del curso online de Hacking Ético y Pentesting Profesional para Empresas es el siguiente:

1 FUNDAMENTOS DEL HACKING ÉTICO Y METODOLOGÍA

1.1 Introducción al hacking ético y marco legal

1.2 Metodología de un test de intrusión profesional

1.3 Entorno de laboratorio con Kali Linux

1.4 Cuestionario: Fundamentos del hacking ético

2 RECONOCIMIENTO Y RECOPILACIÓN DE INFORMACIÓN

2.1 Técnicas de reconocimiento pasivo con OSINT

2.2 Enumeración de puertos y servicios con Nmap

2.3 Fingerprinting de sistemas y versiones

2.4 Cuestionario: Reconocimiento e información

3 ESCANEO Y ANÁLISIS DE VULNERABILIDADES

3.1 Análisis de vulnerabilidades con Nessus y OpenVAS

3.2 Identificación de configuraciones inseguras en redes

3.3 Evaluación de vulnerabilidades Windows y Linux

3.4 Cuestionario: Escaneo y vulnerabilidades

4 EXPLOTACIÓN DE SISTEMAS Y REDES

4.1 Explotación con Metasploit Framework

4.2 Ataques a contraseñas y fuerza bruta

4.3 Explotación de vulnerabilidades en servicios de red

4.4 Post-explotación y escalada de privilegios

4.5 Cuestionario: Explotación de sistemas

5 SEGURIDAD EN APLICACIONES WEB Y OWASP TOP 10

5.1 Vulnerabilidades OWASP TOP 10

5.2 Inyección SQL y Cross-Site Scripting

5.3 Autenticación débil y gestión de sesiones inseguras

5.4 Auditoría web con Burp Suite

5.5 Cuestionario: Seguridad en aplicaciones web

6 HACKING DE REDES INALÁMBRICAS

6.1 Protocolos Wi-Fi y vectores de ataque

6.2 Ataques a redes WPA2 y técnicas de diccionario

6.3 Detección y mitigación de rogue access points

6.4 Cuestionario: Hacking de redes inalámbricas

7 INGENIERÍA SOCIAL Y PHISHING

7.1 Técnicas de ingeniería social en entornos corporativos

7.2 Simulación de campañas de phishing con SET

7.3 Concienciación y contramedidas para empleados

7.4 Cuestionario: Ingeniería social y phishing

8 AUDITORÍA Y REPORTE PROFESIONAL

8.1 Estructura de un informe de pentesting ejecutivo

8.2 Clasificación de hallazgos por criticidad CVSS

8.3 Recomendaciones de remediación y seguimiento

8.4 Cuestionario: Auditoría y reporte

9 EVALUACIÓN FINAL

9.1 Cuestionario final del curso

En este curso trabajas sobre entornos controlados y legales —nunca sobre sistemas reales sin autorización. Cada proyecto replica una situación que encontrarás en una auditoría profesional real.

Estos son los fallos más frecuentes que cometen quienes empiezan en pentesting, tanto técnicos como de metodología. Evitarlos desde el principio te ahorrará horas de frustración.

chmod 777 en ficheros de configuración del laboratorio. Es el atajo del vago y un agujero de seguridad clásico que luego intentas explotar en otros sistemas... y lo tienes en el tuyo..env con contraseñas subidos a GitHub por error: ocurre más de lo que parece, incluso en entornos de práctica.Estas son las herramientas, referencias y comunidades que usan los profesionales del sector. Todo gratuito o con plan free suficiente para el curso.

nmap -sC -sV -oN salida.txt <IP> — escaneo estándar con scripts y versiones, guardando resultado.msfconsole -q — arranca Metasploit sin banner. search type:exploit name:smb para filtrar módulos.burpsuite & — lanza Burp Suite en segundo plano desde terminal.hydra -l admin -P rockyou.txt ssh://<IP> — ataque de diccionario SSH básico.

Formación bonificada online para empresas. Ayudamos a equipos a ganar productividad con formación realmente aprovechable.

Somos una empresa de formación bonificada especializada en formación online en sus diferentes modalidades: teleformación, aula virtual y formación mixta.

Ayudamos a nuestros clientes a alcanzar una mayor productividad mediante acciones formativas ajustadas a sus necesidades reales.

Formación que transforma equipos. Nos esforzamos por aportar valor: diseñamos itinerarios con objetivos concretos de negocio, medimos la finalización real, y acompañamos a cada alumno hasta el final. Por eso el 95% de quienes empiezan, terminan.